2022年2月・ロシアによるウクライナ侵攻でのサイバー攻撃(後編)ウクライナのサイバー戦争から日本が学べることは?

2022年のロシアによるウクライナ侵攻では、ウクライナによるサイバー防衛策によって、ロシアの攻撃を効果的に耐え抜くことができた。

主なサイバーセキュリティ対策については前回で概説した通りだ。しかし、ロシアがサイバー空間で戦略目標を達成できなかった理由はそれだけではない。何よりも、攻撃活動が大幅にエスカレートしたにもかかわらず、サイバー戦争は完全に独立した戦争領域にはなっていない。サイバー作戦は依然として認知戦や諜報活動の効果的な構成要素にとどまっている。敵のサイバー作戦の成功例(Kyivstarや法務省レジストラへの攻撃であっても)のうち、壊滅的な事態を招いたものは一つもない。ただし、多大な金銭的・評判的損害はもたらした。

私の意見では、ロシア側は物理的な打撃による心理的影響を強化したり、ウクライナ社会や当局に追加の圧力をかけたりするためにサイバー作戦を利用する計画を立てていた。同時に、サイバーツールの適用限界と有効性をテストしていた。しかし実際には、ミサイルやカミカゼ・ドローンによる攻撃の方がはるかに破壊的な効果をもたらした。

また、サイバー作戦を行うのは「人間」であることを忘れてはならない。多くの高度な技術を持つサイバー専門家が、全面戦争の開始前、あるいは開始から数ヶ月の間にロシアを離れることができた。適格な人員の不足により、侵攻前に準備されていた主要なリソースや初期アクセスを使い果たした後、敵はサイバー影響力を大幅に拡大することができなかった。最後に、彼らの作戦の有効性は、パートナー諸国、具体的には主要なソフトウェアおよびハードウェアメーカーによって課された技術制裁によって制限された。

さらに、ウクライナ国内外で発生したボランティア運動(ウクライナIT軍など)が反撃を開始した。これがロシアのサイバー専門家の注意を、ウクライナに対する攻撃の計画・実行から逸らさせることにつながった。すべての作戦には標的の選定、計画、ツールの探索、実行に時間が必要であり、それには資金、人員、技術が必要であることを忘れてはならない。ロシアにとってエクスプロイト市場がほぼ閉鎖されており、自らツールを開発する必要があることを考えれば、これは特に当てはまる。

ウクライナのサイバーセキュリティにおいて強調されるべき欠点としては、主に以下の通りだ:

・担当機関間の不十分な連携

・民間セクターから治安機関や国家規制当局に対する強い不信感。その結果、サイバーインシデントの原因や規模が隠蔽される事態を招いた

・サイバー意識の低さ、組織指導部による優先順位の低さ、公的セクターにおけるIT専門家のスキルの低さ

・脅威の状況に合わせてサイバー保護レベルを引き上げるための法的・規制的な変更の導入の遅れ。時に、これらの取り組みは直接的な抵抗やサボタージュに直面した

ウクライナ同様、ロシアは日本にとって隣国であり、北方領土をめぐる領土問題もある。最近では日本の選挙へのロシアの介入を示唆する報告もあるが、ロシアの影響力工作とはどんなものか。

民主主義を破壊し弱体化させるというロシアの戦略は、ほとんどの場合、選挙に影響を与えようとする試みとして現れる。我々はこれを、2014年のウクライナ、2016年の米国とブルガリア、2017年のフランス、そして2024年のモルドバで目撃してきた。

特定の悪意のあるグループに関連する詳細なTTPs(戦術・技術・手順)は、ウクライナのサイバー対応機関CERT-UAによって収集・分析されている。協力覚書に基づき、これらは日本のカウンターパートと共有することが可能だ。

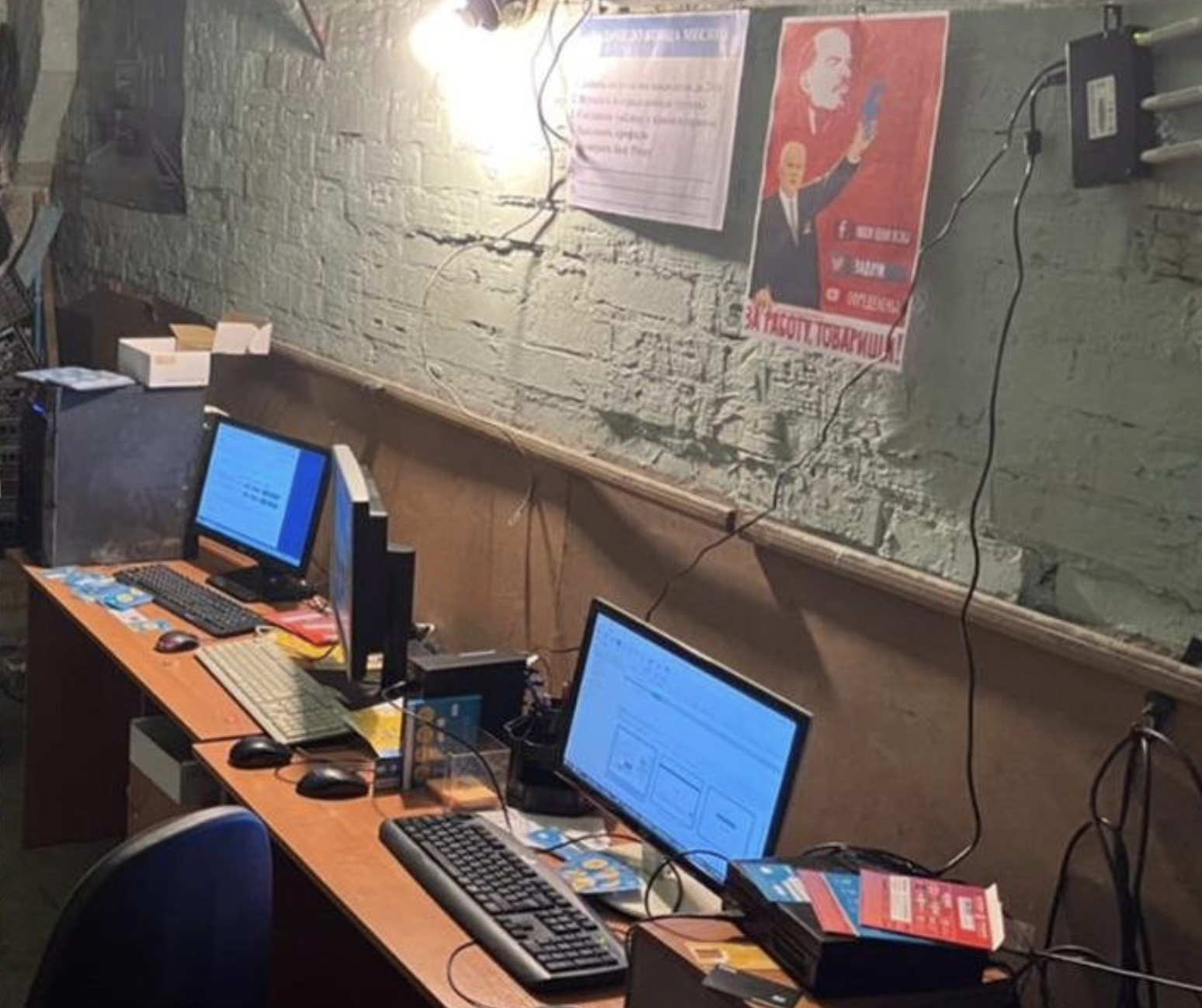

同時に、ロシアの影響力工作の特徴的な要素として、ソーシャルネットワーク(特にMeta、X、TikTok)におけるボットファームの活動が挙げられる。これらの活動の目的は、過激な勢力や親ロシア派の政党・候補者の人気を高め、伝統的な穏健勢力の信用を失墜させることにある。

諜報に特化したサイバー作戦を専門とするロシア系サイバー攻撃グループAPT29のような組織は、通常、選挙においては主要な立候補者の本部や情報リソースを標的にする。2016年の民主党全国委員会(DNC)への攻撃で見られたように、通信内容が特に強い関心の対象となる。

選挙プロセスにおけるロシアの介入の古典的な形には、政党や選挙管理委員会のウェブサイトに対する大規模なDDoS攻撃も含まれる。

こうした攻撃には、ロシア政府はどれくらい関与しているのだろうか。

インテリジェンスのデータからも裏付けられているが、ロシアの治安機関や法執行機関がロシアのサイバー犯罪者の大多数を認識していることに疑いの余地はない。ロシアはインターネットユーザーのほぼ完全な身元特定や、多くの外部リソース・サービスに対する技術的なブロッキングを実施しており、犯罪者の世界には常に当局に協力する個人が存在する。

したがって、矯正施設の外でサイバー犯罪グループが活動・存続できるのは、それらが公的当局と協力している場合に限られる。これは、サイバー犯罪者がクレムリンや治安機関の管理下で作戦に参加すること、あるいはロシア国外(特に先進国)での犯罪を黙認されることの両方の形で現れる。その目的は、金銭的な利益を生み出し、それを犯罪者と治安・法執行機関の代表者の間で分配することにある。

ウクライナ国家特別通信・情報保護庁(SSSCIP)元副⻑官/元最⾼デジタル変⾰責任者(CDTO)